Copyright © 2002-, 2005 Thomas M. Eastep

Permission is granted to copy, distribute and/or modify this document under the terms of the GNU Free Documentation License, Version 1.2 or any later version published by the Free Software Foundation; with no Invariant Sections, with no Front-Cover, and with no Back-Cover Texts. A copy of the license is included in the section entitled «GNU Free Documentation License».

2007/08/08

Содержание

- Введение

- PPTP/ADSL

- Концепции Shorewall

- Сетевые интерфейсы

- IP-адреса

- IP-маскарадинг (SNAT)

- Перенаправление портов (DNAT)

- Сервер Доменных Имен (Domain Name Server - DNS)

- Другие соединения

- Что нужно помнить

- Запуск и останов Вашего файервола

- Дополнительно рекоммендуемая литература

- Добавление сегмента беспроводной связи к Вашему файерволу с двумя интерфейсами

Предостережение

Эта статья применима для Shorewall версии 3.0 и выше. Если Вы работаете с более ранней версией Shorewall чем Shorewall 3.0.0, тогда смотрите документацию для этого выпуска.

Установка Linux системы как файервола для небольшой сети довольно простая задача, если Вы понимаете основы и следуете документации.

Это руководство не пытается ознакомить Вас со всеми особенностями Shorewall. Оно больше сфокусировано на том, что требуется для настройки Shorewall в наиболее типичных конфигурациях:

Linux система, используемая как файервол/маршрутизатор для небольшой локальной сети.

Один внешний (публичный) IP-адрес.

Замечание

Если Вы имеете более одного публичного IP-адреса, это руководство не то, что Вам нужно. Смотрите вместо этого Руководство по установке Shorewall.

Интернет-соединение посредством кабельного модема, DSL, ISDN, Frame Relay, коммутирумой линии ...

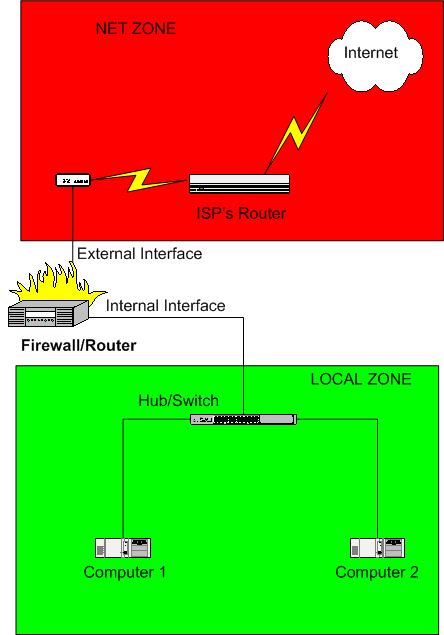

Вот схема типичной установки:

Shorewall требует, чтобы у Вас был установлен пакет iproute/iproute2 (на RedHat™, этот пакет называется iproute). Вы можете определить установлен ли этот пакет по наличию программы ip на Вашем файерволе. Как root, Вы можете использовать команду which для проверки наличия этой программы:

[root@gateway root]# which ip

/sbin/ip

[root@gateway root]#Я рекомендую Вам прочитать все руководство для первоначального ознакомления, а лишь затем пройти его снова, внося изменения в Вашу конфигурацию.

Предостережение

Если Вы редактируете Ваши файлы конфигурации на Windows™ системе, Вы должны сохранить их как Unix™ файлы в том случае, если Ваш редактор поддерживает эту возможность, иначе Вы должны пропустить их через программу dos2unix перед тем как использовать их. Аналогично, если Вы копируете конфигурационный файл с Вашего жесткого диска с Windows на дискету, Вы должны воспользоваться dos2unix для копии перед ее использованием с Shorewall.

Если У Вас есть ADSL модем и Вы используете PPTP для взаимодействия с сервером на этом модеме, Вы должны сделать изменения рекоммендуемые здесь в дополнение к тем, что описаны в последующих шагах. ADSL с PPTP наиболее распространен в Европе, особенно в Австрии.

Конфигурационные файлы Shorewall находятся в директории /etc/shorewall -- в случае простой установки

Вам необходимо иметь дело только с немногими из них, как описано в этом

руководстве.

Внимание

Замечание для пользователей Debian

Если Вы при установке пользовались .deb, Вы обнаружите, что

директория /etc/shorewall

пуста. Это сделано специально. Поставляемые шаблоны файлов

конфигурации Вы найдете на вашей системе в директории /usr/share/doc/shorewall/default-config.

Просто скопируйте нужные Вам файлы из этой директории в /etc/shorewall и отредактируйте

копии.

Заметьте, что Вы должны скопировать /usr/share/doc/shorewall/default-config/shorewall.conf

и /usr/share/doc/shorewall/default-config/modules

в /etc/shorewall даже если Вы

не будете изменять эти файлы.

После того как Вы установили Shorewall, Вы можете найти примеры файлов настроек в следующих местах:

Если Вы при установке использовали RPM, примеры будут находится в поддиректории

Samples/two-interfaceдиректории с документацией Shorewall. Если Вы не знаете где расположена директория с документацией Shorewall, Вы можете найти примеры используя команду:~# rpm -ql shorewall | fgrep two-interfaces /usr/share/doc/packages/shorewall/Samples/two-interfaces /usr/share/doc/packages/shorewall/Samples/two-interfaces/interfaces /usr/share/doc/packages/shorewall/Samples/two-interfaces/masq /usr/share/doc/packages/shorewall/Samples/two-interfaces/policy /usr/share/doc/packages/shorewall/Samples/two-interfaces/routestopped /usr/share/doc/packages/shorewall/Samples/two-interfaces/rules /usr/share/doc/packages/shorewall/Samples/two-interfaces/zones ~#

Если Вы установили Shorewall из tarball'а, примеры находятся в директории

Samples/two-interfaceвнутри tarball'а.Если же Вы пользовались пакетом .deb, примеры находятся в директории

/usr/share/doc/shorewall/examples/two-interface.

По мере того как мы будем знакомится с каждым файлом, я надеюсь, что Вы просмотрите реальный файл на вашей системе -- каждый файл содержит детальное описание конфигурационных инструкций и значений по умолчанию.

Shorewall видит сеть, в которой он работает, как состоящую из набора зон(zones). В примере конфигурации с двумя интерфейсами, определены следующие зоны:

#ZONE TYPE OPTIONS IN OUT # OPTIONS OPTIONS fw firewall net ipv4 loc ipv4

Зоны Shorewall описаны в файле /etc/shorewall/zones.

Заметьте, что Shorewall рассматривает систему файервола как свою

собственную зону. При обработке файла

/etc/shorewall/zones имя зоны файервола

(«fw» в примере выше) храниться в переменной shell

$FW, которая может использоваться во всей

конфигурации Shorewall для ссылки на сам файервол.

Правила о том какой трафик разрешен, а какой запрещен выражаются в терминах зон.

Вы отражаете Вашу политику по умолчанию для соединений из одной зоны в другую в файле

/etc/shorewall/policy.Вы определяете исключения из политики по умолчанию в файле

/etc/shorewall/rules.

Для каждого запроса на соединение входящего в файервол, запрос

сначала проверяется на соответствие файлу

/etc/shorewall/rules/etc/shorewall/policy, которая

соответсвует запросу. Если есть общее действие (common

action) определенное для политики в файле

/etc/shorewall/actions или

/usr/share/shorewall/actions.std, тогда это действие

выполняется перед тем как .

Файл /etc/shorewall/policy, входящий в пример с

двумя интерфейсами, имеет следующие политики:

#SOURCE DEST POLICY LOG LEVEL LIMIT:BURST loc net ACCEPT net all DROP info all all REJECT info

В примере с двумя интерфейсами строка показанная внизу закомментирована. Если Вы хотите, чтобы Ваш файервол имел полный доступ к серверам Интернет, раскомментируйте эту строчку.

#SOURCE DEST POLICY LOG LEVEL LIMIT:BURST $FW net ACCEPT

Политики приведенные выше будут:

разрешать все запросы на соединение из Вашей локальной сети в Интернет;

отбрасывать (игнорировать) все запросы на соединение из Интернет к Вашему файерволу или локальной сети;

Опционально разрешать все запросы на соединение с файервола в Интернет (если Вы раскомментировали дополнительную политику);

отвергать все другие запросы на соединение (Shorewall требует наличия такой политики, применимой для всех остальных запросов).

Важно отметить, что политики Shorewall (и правила) ссылаются на

соединения, а не на поток пакетов. С

политикой определенной в файле

/etc/shorewall/policy, показанной выше, разрешены соединения из

зоны «loc» в зону «net», хотя на сам файервол

соединения из зоны «loc» не разрешены.

В данный момент Вы можете отредактировать ваш файл

/etc/shorewall/policy и внести изменения, какие Вы

считаете необходимыми.

Файервол имеет два сетевых интерфейса. Если соединение с Интернет

осуществляется при помощи кабельного или DSL

«Модема», Внешним интерфейсом будет тот

ethernet-адаптер (например, eth0),

который подсоединен к этому «Модему», если же Вы соединены посредством протокола

Point-to-Point Protocol over Ethernet

(PPPoE) или Point-to-Point Tunneling

Protocol (PPTP), то в этом случае

Внешним интерфейсом будет PPP

интерфейс (например, ppp0). Если

Вы подсоединены через обычный модем, Вашим Внешним

интерфейсом будет также ppp0. Если Вы соединяетесь используя

ISDN, Внешним интерфейсом будет

ippp0.

Если Ваш внешний интерфейс - это ppp0 или ippp0, тогда Вы можете захотеть установить

переменную CLAMPMSS=yes в /etc/shorewall/shorewall.conf.

Ваш Внешний интерфейс будет ethernet-адаптер

(eth0 or eth1) и будет соединен с

хабом или коммутатором. Другие

Ваши компьютеры будут соединены с тем же хабом/коммутатором (заметьте:

если Вы имеете только одну внутреннюю систему, Вы можете соединить

файервол с этим компьютером напрямую, используя кроссоверный (cross-over)

кабель.

Предостережение

НЕ подсоединяйте внутренний и внешний

интерфейсы к одному т тому же хабу или коммутатору исключая время

тестирование.Вы можете провести тестирование используя

данную конфигурацию, если Вы указали параметр

ARP_FILTER в /etc/shorewall/interfaces

для всех интерфейсов подсоединенных к общему хабу/коммутатору.

Использовать такие установки на рабочем

файерволе строго не рекоммендуется.

Пример конфигурации Shorewall с двумя интерфейсами подразумевает,

что внешний интерфейс - это eth0,

а внутренний - eth1. Если Ваша

конфигурация отличается, Вы должны будете изменить пример файл /etc/shorewall/interfaces

соответственно. Пока Вы здесь, Вы возможно захотите просмотреть список

опций, специфичных для интерфейса. Вот несколько подсказок:

Подсказка

Если Ваш внешний интерфейс ppp0 или ippp0, Вы можете заменить

«detect»(обнаружить) во втором столбце на

«-»(знак минус в ковычках).

Подсказка

Если Ваш внешний интерфейс ppp0 или ippp0 или Вы имеете статический

IP-адрес, Вы можете удалить «dhcp» из

списка опций.

Подсказка

Если Ваш внешний интерфейс является мостом, созданным с

использованием утилиты brctl, тогда Вы должны добавить опцию routeback в

список опций.

Перед тем как идти дальше, мы должны сказать несколько слов о Internet Protocol (IP)-адресах. Обычно, Ваш Интернет-провайдер(Internet Service Provider - ISP) назначает Вам один IP-адрес. Этот адрес может быть назначен статически, при помощи Протокола Динамического Конфигурирования Хостов (Dynamic Host Configuration Protocol - DHCP), в процессе установки Вами коммутированного соединения (обычный модем), или при установке Вами другого типа PPP (PPPoA, PPPoE и т.д.) соединения. В последнем случае Ваш ISP может назначит Вам статический IP-адрес; что означает, что Вы настраиваете внешний интерфейс Вашего файервола на использование этого адреса постоянно. Как бы ни был назначен Вам внешний адрес, он будет разделяться между всеми Вашими системами при доступе в Интернет. Вы должны будете назначить свои собственные адреса в Вашей внутренней сети (внутренний интерфейс на Вашем файерволе, плюс другие Ваши компьютеры). RFC-1918 резервирует несколько Частных (Private) IP-адресов для этих целей:

10.0.0.0 - 10.255.255.255 172.16.0.0 - 172.31.255.255 192.168.0.0 - 192.168.255.255

Перед запуском Shorewall, Вы должны взглянуть

на IP-адрес Вашего внешнего интерфейса и если он входит в один указанных

выше пазонов, Вы должны удалить опцию «norfc1918» из строки

для внешнего интерфейса в файле /etc/shorewall/interfaces.

Вы можете захотеть назначить Ваши адреса из такой же подсети

(subnet). Для наших целей мы можем рассматривать подсеть состоящую из

диапазона адресов x.y.z.0 - x.y.z.255. Такая подсеть

будет иметь Маску Подсети (Subnet

Mask) - 255.255.255.0.

Адрес x.y.z.0 зарезервирован как Адрес

Подсети (Subnet Address), а x.y.z.255 как

Широковещательный Адрес Подсети (Subnet Broadcast

Address). В Shorewall подсеть описывается с использованием

нотации Бесклассовой

Междоменной Маршрутизации (Classless InterDomain Routing -

CIDR notation) с адресом посети оканчивающимся

/24. «24» указывает число непрерывных

ведущих бит установленных в «1» слева в маске подсети.

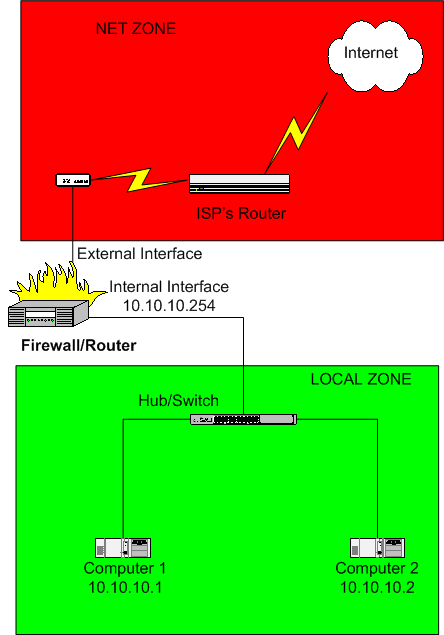

| Диапазон: | 10.10.10.0 -

10.10.10.255 |

| Адрес подсети: | 10.10.10.0 |

| Широковещательный адрес: | 10.10.10.255 |

| Нотация CIDR: | 10.10.10.0/24 |

Удобно назначать внутреннему интерфейсу либо первый

используемый адрес подсети (10.10.10.1 в примере выше), либо последний

используемый адрес (10.10.10.254).

Одна из целей разбиения на подсети - это позволить всем компьютерам в подсети понимать с какими другими компьютерами можно взаимодействовать напрямую. При взаимодействии с системами находящимися вне подсети, системы посылают пакеты через шлюз (маршрутизатор) (gateway (router)).

Ваши локальные компьютеры (computer 1 и computer 2 на диаграмме выше) должны быть сконфигурированы так, чтобы IP-адресом их маршрутизатора по умолчанию был IP-адрес внутреннего интерфейса файервола.

Короткая предшествующая дискуссия лишь поверхностно затронула вопросы связанные с подсетями и маршрутизацией. Если Вы заинтересованы узнать больше об IP-адресации и маршрутизации, я очень рекомендую «Основы IP: Что нужно знать каждому об адресации и маршрутизации» («IP Fundamentals: What Everyone Needs to Know about Addressing & Routing»), Thomas A. Maufer, Prentice-Hall, 1999, ISBN 0-13-975483-0 (link).

Оставшаяся часть руководства расчитана на то, что Вы имеете сеть, сконфигурированную так, как показано здесь:

Маршрутизатором по умолчанию для computer 1 и 2 должен

быть 10.10.10.254.

Внимание

Ваш ISP может назначить Вашему внешнему

интерфейсу адрес из RFC-1918. Если этот адрес из

подсети 10.10.10.0/24,

тогда Вы должны будете выделить ДРУГУЮ подсеть

RFC-1918 для вашей локальной

подсети.

Адреса зарезервированные RFC-1918 иногда называют

немаршрутизируемыми потому, что магистральные маршрутизаторы Интернет не

переправляют пакеты, которые имеют адрес назначения из

RFC-1918. Когда одна из Ваших локальных систем

(допустим computer 1) посылает запрос на соединение хосту в Интернете,

файервол должен выполнить Трансляцию Сетевого Адреса (Network

Address Translation - NAT). Файервол

перезаписывает адрес источника в пакете адресом внешнего интерфейса

файервола; другими словами, файервол делает так, чтобы это выглядело как

файервол сам инициируетсоединение. Это необходимо так как хост назначения

должен быть способен направить пакеты назад файерволу через маршрутизаторы

(вспомним, что пакеты с адресом назначения зарезервированным

RFC-1918 не могут быть маршрутизированы через Интернет

и следовательно удаленный хост не сможет адресовать ответ на computer 1).

Когда файервол принимает ответный пакет, он перезаписывает адрес

назначения обратно в 10.10.10.1

и переправляет пакет на computer 1.

На Linux системах, описанный выше процесс называют IP-маскарадингом (IP Masquerading), но Вы будете также встречать термин Преобразование Сетевого Адреса Источника (Source Network Address Translation - SNAT). Shorewall следует соглашению используемому Netfilter:

Masquerade описывает случай, когда Вы позволяете своему файерволу автоматически определять адрес внешнего интерфейса.

SNAT используют в случае, когда Вы определенно указываете адрес источника, который Вы хотите использовать для покидающих Вашу локальную сеть пакетов.

В Shorewall оба режима Маскарадинг

(Masquerading) и SNAT конфигурируются

записями в файле /etc/shorewall/masq. Вы

будете обычно использовать Маскарадинг, если Ваш внешний

IP-адрес - динамический и SNAT, если

внешний IP-адрес - статический.

Если Ваш внешний интерфейс файервола - eth0, Вам не нужно изменять файл из примера.

В противном случае, отредактируйте /etc/shorewall/masq и

измените первый столбец на имя Вашего внешнего интерфейса и второй столбец

на имя Вашего внутреннего интерфейса.

Если Ваш внешний IP-адрес - статический, Вы

можете ввести его в третьем столбце записи файла /etc/shorewall/masq если

Вам нравиться, хотя Ваш файервол будет прекрасно работать, даже если Вы

оставите этот столбец пустым. Вводя Ваш статический

IP-адрес в третьем столбце, Вы делаете обработку

исходящих пакетов немного более эффективной.

Если Вы используете пакет Debian, проверьте

пожалуйста Ваш файл shorewall.conf, чтобы убедиться,

что следующее установлено правильно; если нет, измените это

соответственно:

IP_FORWARDING=On

Одной из Ваших целей может быть запуск одного или более серверов на Ваших локальных компьютерах. Так как эти компьютеры имеют адреса из RFC-1918, то клиентам из Интернет невозможно соединиться напрямую с ними. Это более невозможно для тех клиентов, кто адресует свои запросы для соединения на файервол, который переписывает адрес назначения на адрес Вашего сервера и переправляет пакет на этот сервер. Когда Ваш сервер отвечает, файервол автоматически выполняет SNAT для перезаписи адреса источника в ответе.

Описанный выше процесс называется Перенапрвление Портов

(Port Forwarding) или Преобразование Сетевого Адреса

Назначения (Destination Network Address Translation -

DNAT). Вы настраиваете перенаправление портов при

помощи правил DNAT в файле /etc/shorewall/rules.

Основная форма примерного правила перенаправления портов в /etc/shorewall/rules

такая:

#ACTION SOURCE DEST PROTO DEST PORT(S) DNAT net loc:<server local ip address>[:<server port>] <protocol> <port>

Shorewall

имеет макрос (macros) для многих

популярных приложений. Смотрите в

/user/share/shorewall/macro.*, чтобы увидеть, что

доступно в Вашем релизе. Макрос упрощает создание правил

DNAT предоставляя протокол и порт(ы) как показано

ниже.

Пример 1. Web-сервер

Вы запускаете Web-сервер на computer 2 и Вы хотите перенаправить входящие на порт 80 TCP-пакеты на эту систему:

#ACTION SOURCE DEST PROTO DEST PORT(S) Web/DNAT net loc:192.168.1.5

Пример 2. FTP-сервер

Вы запустили FTP-сервер на computer 1, так что Вы хотите перенаправить входящие на порт 21 TCP-пакеты на эту систему:

#ACTION SOURCE DEST PROTO DEST PORT(S) FTP/DNAT net loc:10.10.10.1

Для FTP

Вы должны также буете иметь отслеживание FTP

соединений (connection tracking) и поддержку NAT в

Вашем ядре. Для ядер, предоставляемых продавцами дистрибутивов, это

означает, что должны быть загружены модули ip_conntrack_ftp и ip_nat_ftp. Shorewall автоматически

загрузит эти модули если они доступны и расположены в стандартных

местах внутри /lib/modules/<kernel

version>/kernel/net/ipv4/netfilter.

Нужно иметь в виду пару важных моментов:

Вы должны протестировать приведенные выше правила для клиентов вне Вашей локальной сети (т.е., не тестировать из браузера, запущенного на computer 1 или 2 или на файерволе). Если Вы хотите иметь доступ к Вашему Web-серверу и/или FTP-серверу с Вашего файервола, используя IP-адрес Вашего внешнего интерфейса, смотрите Shorewall FAQ #2.

Многие ISP блокируют входящие запросы для соединения на порт 80. Если у Вас есть проблемы при соединении с Вашим Web-сервером, попробуйте следующее правило и попытайтесь соединиться с портом 5000 (например, подключитесь к

http://w.x.y.z:5000, гдеw.x.y.z- Ваш внешний IP).#ACTION SOURCE DEST PROTO DEST PORT(S) DNAT net loc:10.10.10.2:80 tcp 5000

В этом месте измените /etc/shorewall/rules

добавив любое правило DNAT, какое Вам

необходимо.

Важно

Когда тестируете правила DNAT похожие на те,

что приведены выше, Вы должны тестировать с клиента ИЗВНЕ ВАШЕГО

ФАЙЕРВОЛА (в зоне «net»). Вы не можете протестировать эти

правила изнутри файервола!

Советы по разрешению проблем с DNAT, смотрите в FAQs 1a и 1b.

Обычно, когда Вы соединяетесь с Вашим ISP, как

часть получения IP-адреса будет автоматически настроен

резольвер Сервиса Доменных Имен (Domain Name Service

- DNS) Вашего файервола (например, будет записан файл

/etc/resolv.conf). Как

альтернатива, Ваш ISP может сообщить Вам

IP-адреса пары DNS-серверов, чтобы

Вы вручную указали их как Ваши первичный и вторичный сервера имен. Вне

зависимости от того как Вы настроете DNS на Вашем

файерволе, на Вас лежит ответственность за то как будет настроен резольвер

на Ваших внутренних системах. Вы можете применить один из двух подходов:

Вы можете настроить Ваши внутренние системы на использование серверов имен Вашего ISP. Если Ваш ISP дал Вам адреса этих серверовthe или если эти адреса доступны на Web-сайте, Вы можете настроить Ваши внутренние системы на использование этих адресов. Если эта информация недоступна, загляните в

/etc/resolv.confна Вашем файерволе -- сервера имен указаны в записях «nameserver» этого файла.

Вы можете настроить Кэширующий Сервер Имен (Caching Name Server) на Вашем файерволе. Red Hat™ имеет RPM для кэширующего сервера имен (которому также необходим пакет bind-RPM), а для пользователей Bering существует dnscache.lrp. Если Вы пойдете этим путем, Вы настраиваете Ваши внутренние системы на использование самого файервола как первичного (и только) сервера имен. Вы используете внутренний IP-адрес файервола (

10.10.10.254в примере выше) для адреса сервера имен, если Вы запускаете сервер имен на Вашем файерволе. Чтобы позволить Вашим локальным системам общаться с Вашим кэширующим сервером имен, Вы должны открыть доступ к порту 53 (оба UDP и TCP) на файерволе из внутренней сети. Вы можете сделать это, добавив следующее правило в файл/etc/shorewall/rules.#ACTION SOURCE DEST PROTO DEST PORT(S) DNS/ACCEPT loc $FW

Пример с двумя интерфейсами включает следующие правила:

#ACTION SOURCE DEST PROTO DEST PORT(S) DNS/ACCEPT $FW net

Это правило разрешает доступ к

DNS с Вашего файервола и может быть удалено, если Вы

раскомментировали строку в /etc/shorewall/policy,

разрешающую все соединения с файервола в Интернет.

В показанном выше правиле «DNS/ACCEPT» - это пример

привлечения макроса (macro invocation). Shorewall

включает множество макросов (смотри

/usr/share/shorewall/macro.*) и Вы можете добавить Ваш собственный.

Вам не обязательно использовать предопределенные макросы при

написании правил в файле /etc/shorewall/rules;

Shorewall будет запускаться немного быстрее, если Вы будете писать Ваши

правила напрямую, чем при использовании макросов. Правил, показанное выше

может быть также записано как:

#ACTION SOURCE DEST PROTO DEST PORT(S) ACCEPT $FW net udp 53 ACCEPT $FW net tcp 53

В случаях когда Shorewall не имеет предопределенных макросов, отвечающих Вашим потребностям, Вы можете либо определить свой собственный макрос, либо просто записать соответствующие правила напрямую. Эта страница может помочь Вам в случае, если Вы не знаете используемые протокол и порт.

Пример также включает:

#ACTION SOURCE DEST PROTO DEST PORT(S) SSH/ACCEPT loc $FW

Это правило разрешает Вам запускать SSH-сервер на Вашем файерволе и соединяться с ним с Ваших локальных систем.

Если Вы хотите разрешить другие соединения с Вашего файервола к другим системам, основной формат использования макроса такой:

#ACTION SOURCE DEST PROTO DEST PORT(S)

<macro>/ACCEPT $FW <destination zone>Основной формат при отсутствии предопределенных макросами действий такой:

#ACTION SOURCE DEST PROTO DEST PORT(S)

ACCEPT $FW <destination zone> <protocol> <port>Пример 3. Web-сервер на файрволе

Вы хотите запустить Web-сервер на Вашем файерволе:

#ACTION SOURCE DEST PROTO DEST PORT(S) Web/ACCEPT net $FW Web/ACCEPT loc

Эти два правила, конечно, должны быть добавлены к тем правилам, которые указаны выше в абзаце «Вы можете настроить Кэширующий Сервер Имен на Вашем файерволе».

Если Вы не знаете какой порт и протокол использует конкретное

приложение, смотрите здесь.

Важно

Я не рекоммендую разрешать telnet в/из Интернет потому, что он использует открытый текст (даже для передачи имени и пароля!). Если Вы хотите иметь доступ к командному интерпретатору Вашего файервола из Интернет, используйте SSH:

#ACTION SOURCE DEST PROTO DEST PORT(S) SSH/ACCEPT net $FW

Пользователи дистрибутива Bering захотят добавить следующие два правила для совместимости с конфигурацией Shorewall от Jacques.

#ACTION SOURCE DEST PROTO DEST PORT(S) ACCEPT loc $FW udp 53 #Allow DNS Cache to work ACCEPT loc $FW tcp 80 #Allow Weblet to work

Запись 1 разрешает использование кэширующего DNS.

Запись 2 разрешает работу «weblet».

Теперь Вы можете отредактировать Ваш файл /etc/shorewall/rules,

добавляя или удаляя другие соединения по необходимости.

Вы не можете Ваш файервол изнутри. Только потому, что Вы посылаете запросы на внешний IP-адрес Вашего файервола не означает, что запросы будут ассоциированы с внешним интерфейсом или зоной «net». Любой трафик, создаваемый из локальной сети будет ассоциироваться с Вашим локальным интерфейсом и будет воспринят как трафик «loc»->«fw».

IP-адреса - это свойства систем, а не интерфейсов. Ошибочно верить, что Ваш файервол способен переправит пакеты только потому, что Вы можете пропинговать IP-адрес всех интерфейсов файервола из локальной сети. Единственное заключение, которое Вы можете вынести из такого успешного пингования - это наличие рабочей связи между локальной системой и файерволом и то, что Вы, возможно, правильно указали маршрутизатор по умолчанию на локальной системе.

Все IP-адреса, настроенные на интерфейсах файервола, принадлежат зоне $FW («fw»). Если 192.168.1.254 - это IP-адрес Вашего внутреннего интерфейса, то Вы можете написать «$FW:192.168.1.254» в правиле, но Вы не можете написать «loc:192.168.1.254». Также не играет роли добавление адреса 192.168.1.254 в зону «loc» при помощи записи в файле

/etc/shorewall/hosts.Ответные пакеты НЕ следуют автоматически обратно тем маршрутом, который использовал исходный запрос. Все пакеты маршрутизируются согласно таблице маршрутизации каждого хоста на всем пути. Этот вопрос обычно встает когда людч устанавливают файервол Shorewall параллельно с имеющимся шлюзом и пытаются использовать DNAT сквозь Shorewall без изменения шлюза по умолчанию системы, принимающей переправленные запросы. Запросы проходят сквозь файервол Shorewall, где изменяется IP-адрес назначения, но ответы уходят неизмененными через старый шлюз.

Shorewall сам не имеет представления о внутренней и внешней стороне. Воплощение этих концепций зависит от того, как настроен Shorewall.

Процедура установки настраивает

Вашу систему для запуска Shorewall при загрузке системе, но запуск

остается отключен, так что система не будет пытаться запустить Shorewall

до полного завершения конфигурирования. Как только Вы полностью завершите

конфигурирование Вашего файервола, Вы можете включить запуск Shorewall,

отредактировав файл /etc/shorewall/shorewall.conf и

установив параметр STARTUP_ENABLED=Yes.

Важно

Пользователи пакета .deb должны отредактировать файл

/etc/default/shorewall и установить параметр

STARTUP=1.

Важно

Вы должны разрешить запуск путем редактирования файла

/etc/shorewall/shorewall.conf и установки

параметра STARTUP_ENABLED=Yes.

Файервол запускается при помощи команды

«shorewall start» и останавливается при

помощи «shorewall stop». Когда файервол

остановливается, маршрутизация разрешается на те хосты, которые указаны в

/etc/shorewall/routestopped.

Запущенный файервол может быть перезапущен при помощи команды

«shorewall restart». Если Вы хотите

полностью удалить изменения сделанные Shorewall из конфигурации Вашего

Netfilter, используйте команду «shorewall

clear».

Пример с двумя интерфейсами предполагает, что Вы хотите разрешить

маршрутизацию к/из eth1 (локальная

сеть) когда Shorewall остановлен. Если Ваша локальная сеть не подсоединена

к eth1 или Вы не хотите разрешать

доступ к/из других хостов, измените файл /etc/shorewall/routestopped

соответственно.

Внимание

Если Вы подсоединены к Вашему файерволу из Интернет, не

используйте команду «shorewall stop»

если Вы не добавили запись для IP-адреса, с

которого Вы подсоединены, в /etc/shorewall/routestopped.

Также, я не рекоммендую использовать «shorewall

restart»; лучше создать альтернативную

конфигурацию и протестировать ее при помощи команды

«shorewall

try».

Я особо рекоммендую просмотреть Вам страницу Общих Особенностей Файлов Конфигурации -- она содержит полезные советы об особенностях Shorewall, делающую администрирование Вашего файервола проще.

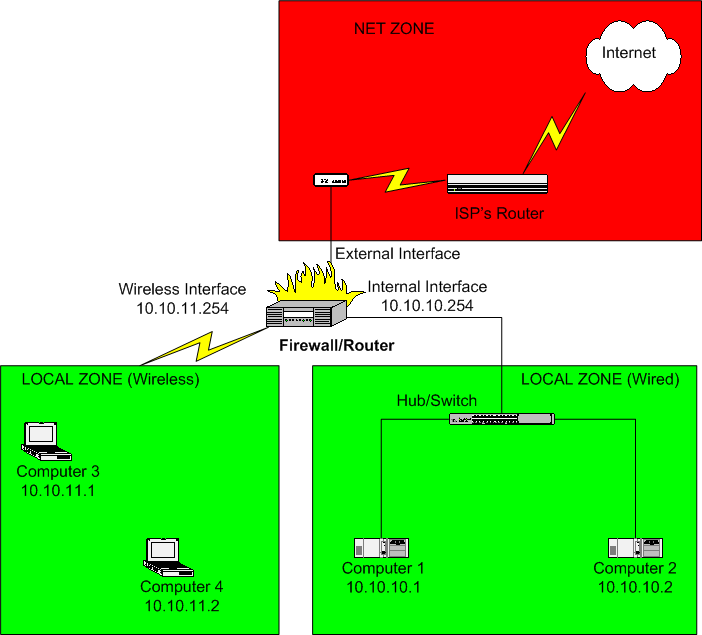

Как только Вы будете иметь работающую конфигурацию с двумя интерфейсами, следующий логический шаг - добавление беспроводной сети. Первый шаг включает добавление дополнительной сетевой карты в Ваш файервол, либо карты беспроводного интерфейса, либо Ethernet-карты, которая соединена с Точкой Беспроводного Доступа (Wireless Access Point).

Предостережение

Когла Вы добавляете сетевую карту, она необязательно будет

определена как следующая по порядку сетевой интерфейс. Например, если

Вы имеете две карты Ethernet в Вашей системе (eth0 и eth1) и Вы добавляете третью карту,

которая использует такой же драйвер как и одна из имеющихся, то эта

третья карта необязательно будет определена как eth2; она может определиться как

eth0 или eth1! Вы можете оставить все как есть,

либо можете переставлять карты в слотах до тех пор, пока новая карта

не будет определена как eth2.

Ваша новая сеть будет выглядеть примерно так, как показано на следующем рисунке.

Во-первых необходимо отметить, что компьютеры в Вашей беспроводной сети будут принадлежать другой подсети, чем те, что находяться в проводной локальной сети. В примере выше мы выбрали для использования сеть 10.10.11.0/24. Computers 3 и 4 должны быть настроены с IP-адресом маршрутизатора по умолчанию 10.10.11.254.

Во-вторых мы решили включить беспроводную сеть как часть зоны «loc». Поскольку Shorewall по умолчанию разрешает внутризонный трафик, трафик может свободно перемещаться между локальными проводной и беспроводной сетями.

Необходимо выполнить всего-лишь два изменения в настройках Shorewall:

Нужно добавить запись для интерфейса беспроводной сети в файл

/etc/shorewall/interfaces. Если беспроводной интерфейсwlan0, то запись может выглядеть так:#ZONE INTERFACE BROADCAST OPTIONS loc wlan0 detect maclist

Как показано выше, я рекоммендую использовать опцию maclist для беспроводного сегмента. Добавив записи для computers 3 и 4 в файл

/etc/shorewall/maclist, Вы можете быть уверенными, что Вашими соседями не сможет стать любой, используя Ваше Интернет соединение. Начните без этой опции, а когда у Вас все заработает, добавьте ее и настройте Ваш файл/etc/shorewall/maclist.Вам необходимо добавить запись в файл

/etc/shorewall/masqдля маскарадинга трафика из беспроводной сети в Интернет. Если Ваш Интернет-интерфейсeth0и Ваш беспроводной интерфейсwlan0, то запись будет такой:#INTERFACE SUBNET ADDRESS eth0 wlan0

Еще одно замечание. Для того, чтобы между беспроводной и проводной сетями работала сеть Microsoft™, Вам необходим либо WINS-сервер, либо PDC. Я лично пользуюсь Samba, настроенной как WINS-сервер, работающей на моем файерволе. Запуск WINS-сервера на Вашем файерволе потребует правил, перечисленных в документации Shorewall/Samba.